Как сообщает портал iXBT. com, в сентябре финские специалисты из компании Klikki Oy обнаружили критическую уязвимость в пользующемся популярностью блоговом движке WordPress. Эта дыра позволяет злоумышленнику ввести в качестве комментария к блогу особый код, который затем выполнится в браузере администратора сайта во время чтения комментариев. Данная хакерская атака предоставляет возможность тайно перехватить управление сайтом и сделать различные неприятные вещи под правами администратора.

Вслед за получением администраторских привилегий хакер имеет возможность запускать свои скрипты на сервере, где размещен подвергшийся атаке блог. Таким образом атака может развиваться по более широкому направлению. При этом вспоминается, что совсем недавно банковским трояном, распространявшимся через сайты на CMS WordPress, была похищена информация о 800 тыс. кредитных карт. Найденная уязвимость относится ко всем версиям WordPress от версии 3.0 и выше. Решить проблему поможет обновление движка до версии 4.

Однако, для вебмастера важно выбрать не только движок сайта, но после создания интернет ресурса и его тестирования появляется новая проблема – подбор качественного хостинга. А современные CMS требуют для своей работы php хостинг. По природе большинство людей консервативны, и в своём выборе всегда колеблются, так как желают найти лучшее предложение по умеренной цене. И найти качественный хостинг для Wordpress вполне реально.

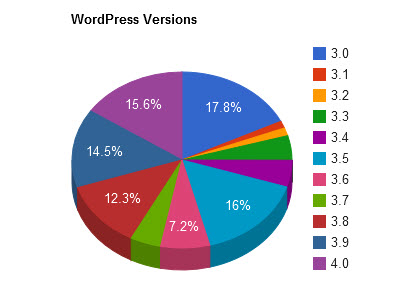

Представители Klikki Oy проинформировали разработчика CMS об уязвимости 26 сентября. В настоящее время, спустя два месяца после обнаружения уязвимости, обновилось всего 16% пользователей WordPress (см. рисунок). Таким образом, все остальные 84%, а это несколько десятков миллионов пользователей по всему миру, остаются потенциальными жертвами.

В действительности жертв будет гораздо меньше, так как существует одно дополнительное условие для эксплуатации – на сайте должно быть разрешено комментирование постов или страниц (данная возможность по умолчанию доступна без авторизации).

В настоящее время уже отмечались попытки использования описанной уязвимости. Пока они не являются массовыми – но если вы пользуетесь старой версией WordPress, то стоит все-таки обновиться.